Cobra Networks - ¿Sabes qué es una Política de Seguridad de la Información y si tu empresa tiene una? #SeguridadTI #Prevención #Detección #Actuación #CobraNetworks | Facebook

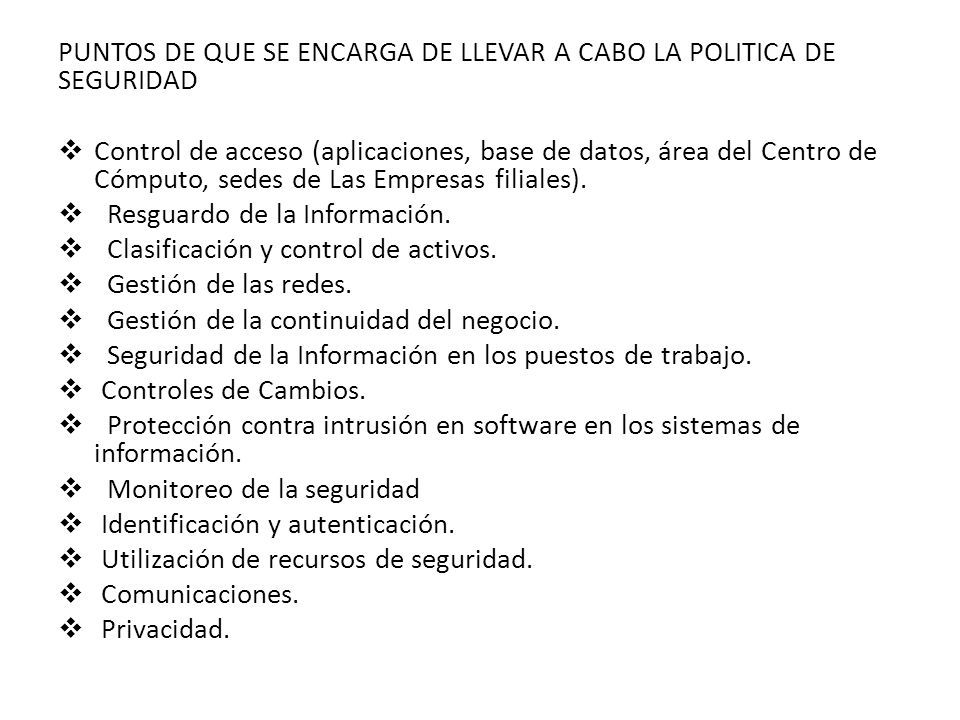

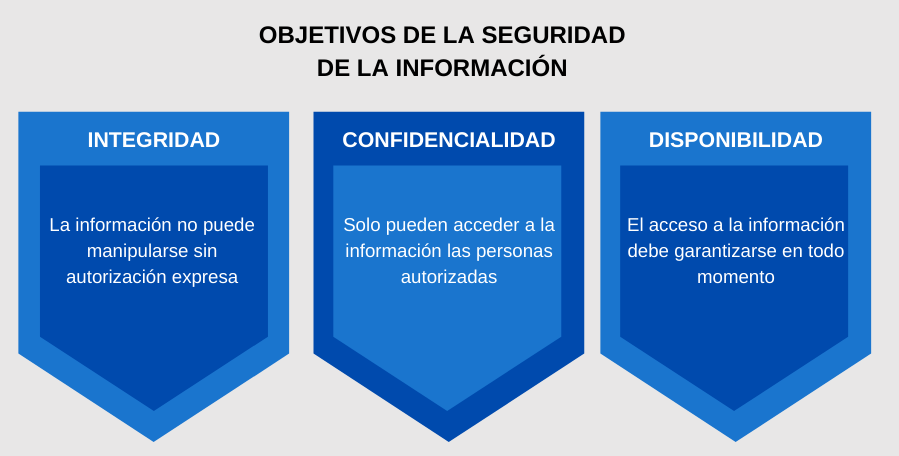

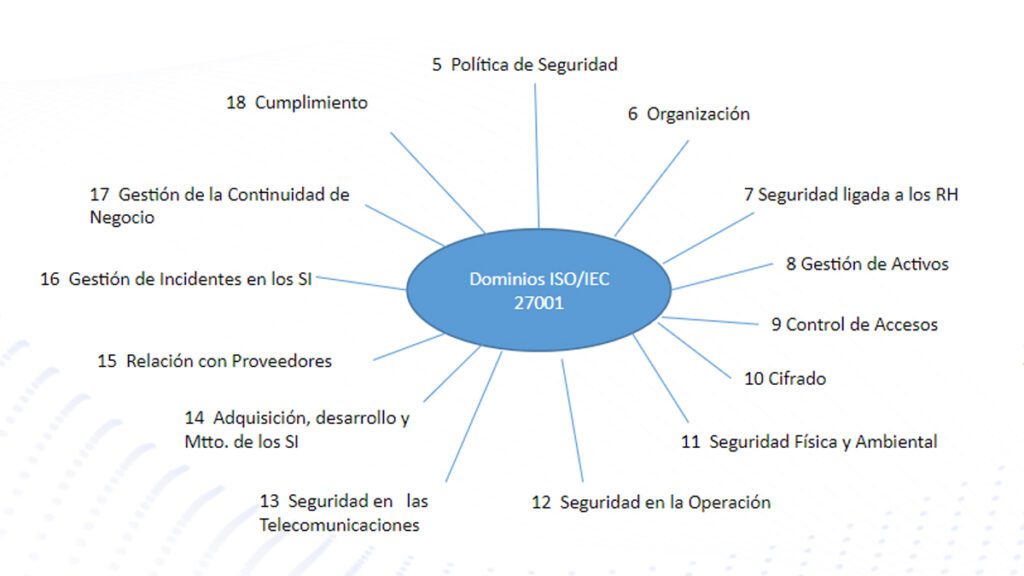

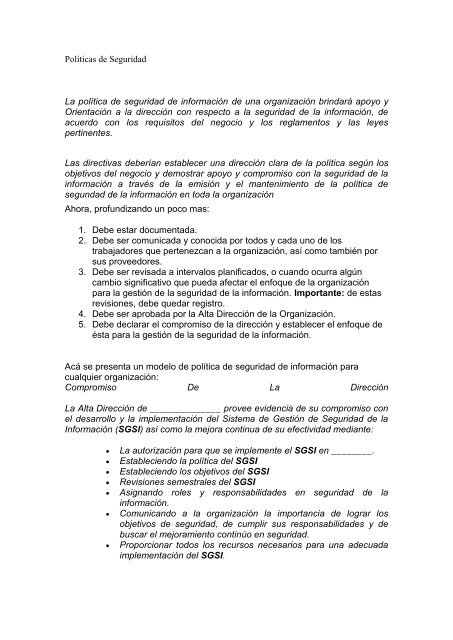

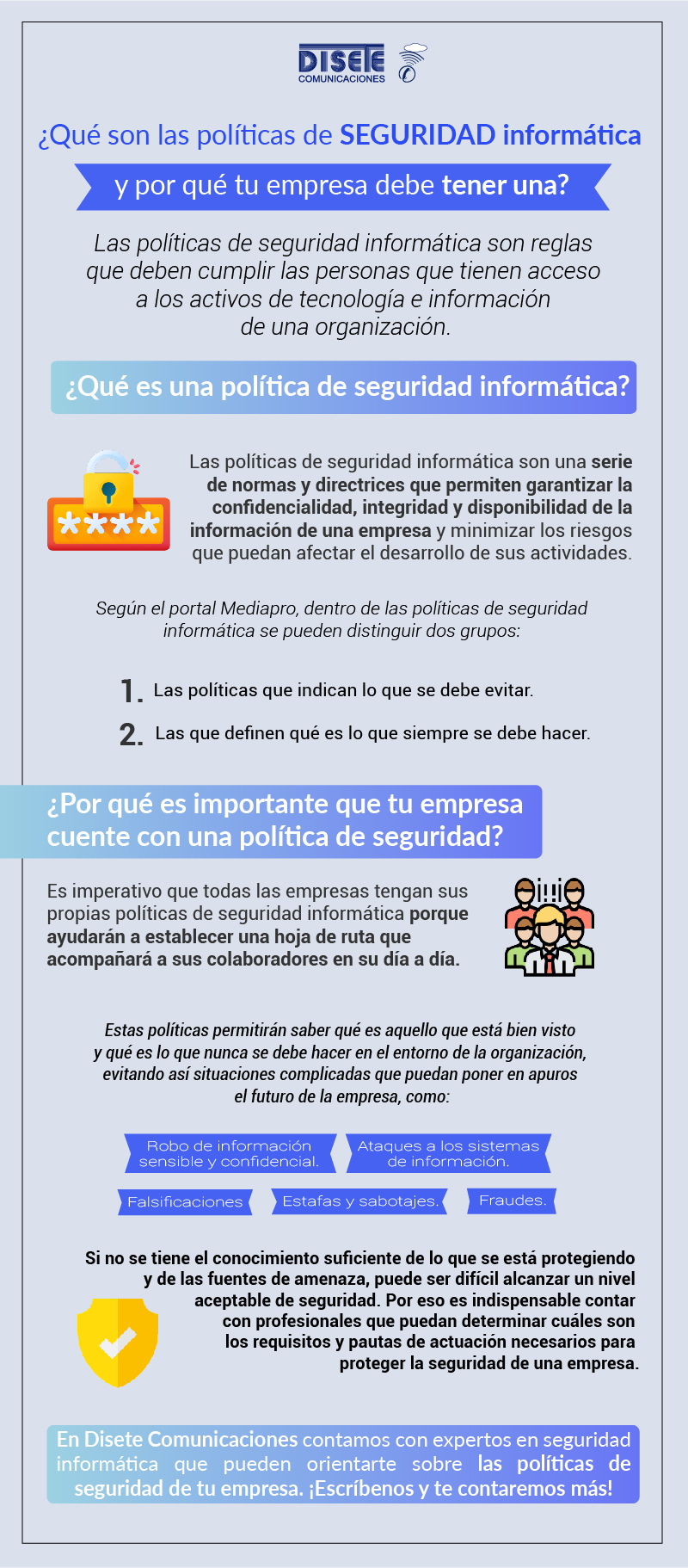

REQUISITOS EN MATERIA DE CONFIDENCIALIDAD DE LA INFORMACIÓN Y PRIVACIDAD. 1. Relacionados con las Políticas de Seguridad, se